governance & service management

ITOM can now realise the promises of ITSM

Gil Regev, Olivier Hayard & Alain Geerts · 8. Oktober 2024

Gil Regev, Olivier Hayard & Alain Geerts · 8. Oktober 2024

The ever increasing digitalisation of our service infrastructure makes us dependent on a myriad of IT components for the accomplishment of tasks from the most mundane to the most mission critical. From buying bread at the local bakery to being treated in an emergency room through the purchasing of a train ticket, we have become sensitive to the most minor of service disturbances. Who wants to miss their train and therefore their all important meeting just because the smartphone app is now unable to complete the financial transaction? Who wants to get a repeat surgery because their patient data is just now unavailable in the operation block?

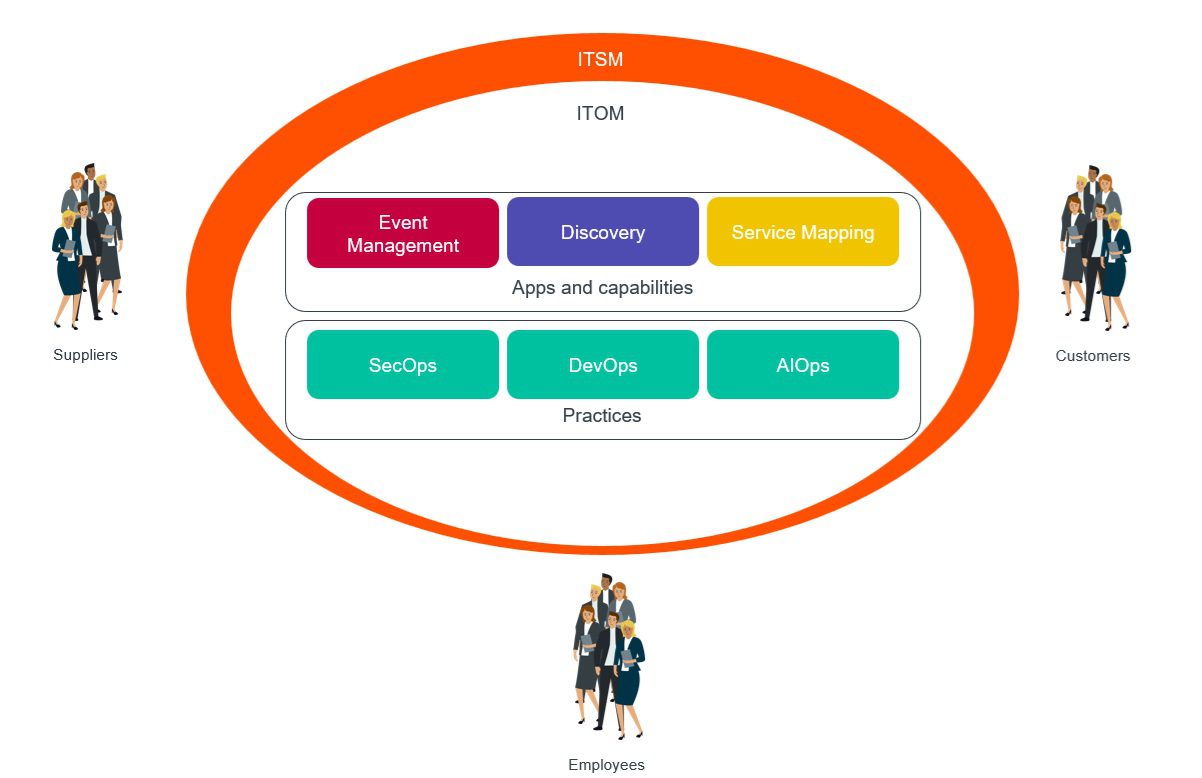

All organizations, small to large, private to public, are now concerned by these service guarantees that must match their stakeholders expectation. Not only has the bar been raised on the expectations side, the technology stack, or rather, network, has seen a comparable increase in complexity. The term ITOM was coined a few years ago to designate this backbone that maintains the IT Service Management frontend (ITSM) where stakeholders expectations are met and value is created.

You might wonder why a new term is needed. Don’t we have enough concepts with ITSM, DevOPS, AIOps, SecOps etc? The simple answer is that IT vendors needed an all-encompassing term to designate the many organizational and technological parts that together enable ITSM. ServiceNow, one of the ITSM market leaders [1], lists the following apps and capabilities for its ITOM module [2]: Discovery, Service Mapping, Certificate management, Firewall Audit and reporting, Service Graph Connectors, Configuration Management Database (CMDB), Agent Client Connector, Event Management, Metric Intelligence, Health Log Analytics, Cloud Accelerate.

DevOps, AIOps, SecOps and the apps and capabilities of a vendor’s module are the components of ITOM. The simplified and global picture is therefore of ITSM as stakeholders-facing (customers, suppliers, employees) and ITOM as the hidden infrastructure (or backbone) that enables it. See Exhibit 1.

Looking at this picture you might think that this is yet another bag of things with a name, but there’s more to it than that. ITOM is all about the integration of the apps, capabilities and practices, with AI as a main enabler. To understand the possibilities offered by this integration let us consider a few examples.

How can you efficiently create and maintain a trustable CMDB that is both correct and complete? With the Discovery module you can identify the state of your CIs (the territory) and to compare it with what it should look like (the map). The Service Mapping module enables you to automatically register the dependencies between your services with your CIs. It also has semi-automatic capabilities that suggest possible dependencies that are then validated manually. Some other dependencies must be made completely manually. Service Mapping can then propose automatic tracing of the route from an entry point (a user request, a URL, an API). Your CMDB is likely spread across multiple applications (e.g. monitoring tools such as Dynatrace, or vulnerability assessment tools such as Tenable) each using different CI identifiers. You can use Correlation IDs to identify a given CI across the applications in which it is referenced.

The integration of authoritative sources (CMDB) provides you with the CIs that are to be monitored for automatic incident record creation with respect to events such as lack of drive space or memory in a VM. Once an incident occurs, what help can you get for investigating it? Event Management integrated with your service graph, which in turn is dependent on Service Mapping and CMDB, can help you to determine the most probable root cause so that the relevant people are alerted. This helps you to avoid exhausting your experts with incidents that do not concern them and getting them to work on those that are the most urgent and important. Problem Management is also about being proactive in preventing incidents. With ITOM you can provision the resources needed for your services integrating your Service Graph and CMDB with VMWare for proper configuration. You can then automatically monitor and configure the VMs through VMWare, e.g. increase memory or processors in response demand spike.

To maintain a secure IT landscape, even for a small or medium size park, you need automatic patching, updates, as well as vulnerability, obsolescence and intrusion detection (e.g. Tenable). Some of these features are provided by the vendors of individual components, such as OS and drivers, but what about forward looking, proactive management? What about managing the lifecycle of your security certificates and licenses so that they don’t expire and create service disruptions? What about the management of interactions that can bring down a sensitive service at the worst possible moment? How would you guard yourself against a critical VM that has decided to update just at the most congested weekend of the year? If a zero day vulnerability affects your software or hardware, you want to be alerted immediately and forcibly so as to possibly change your change request priorities. But you don’t want to be alerted by even zero day vulnerabilities if your IT park is not affected by it. You don’t want to be woken up every other night by an alert just to discover that it affects software that you don’t have. ITOM helps you by integrating the capabilities of Discovery, Service Mapping, Certificate Management, Firewall Audit and CMDB to identify threats and intelligently filter them by their potential impact on your service portfolio. The examples above are drawn from our experience helping IT departments to deliver this value to their stakeholders.

The promise of ITOM is that the integration and automation of its capabilities with the use of modern development and operations processes and tools can help you to deliver the value you always expected from your ITSM initiatives.

Footnotes:

[1] Acknowledged as such by Gartner and Forrester Research

[2] https://www.servicenow.com/products/it-operations-management.html

| Cookie | Dauer | Beschreibung |

|---|---|---|

| IDE | 1 year 24 days | Google DoubleClick IDE-Cookies werden verwendet, um Informationen darüber zu speichern, wie der Nutzer die Website nutzt, um ihm relevante Werbung entsprechend seinem Profil zu präsentieren. |

| test_cookie | 15 Minuten | Der test_cookie wird von doubleclick.net gesetzt und dient dazu, festzustellen, ob der Browser des Benutzers Cookies unterstützt. |

| VISITOR_INFO1_LIVE | 5 Monate 27 Tage | Ein Cookie, das von YouTube gesetzt wird, um die Bandbreite zu messen, die bestimmt, ob der Nutzer die neue oder die alte Playeroberfläche erhält. |

| YSC | Session | Das YSC-Cookie wird von Youtube gesetzt und dient dazu, die Aufrufe von eingebetteten Videos auf Youtube-Seiten zu verfolgen. |

| Cookie | Dauer | Beschreibung |

|---|---|---|

| __hstc | 1 Jahr 24 Tage | Dies ist das Haupt-Cookie, das von Hubspot gesetzt wird, um Besucher zu verfolgen. Es enthält die Domäne, den ursprünglichen Zeitstempel (erster Besuch), den letzten Zeitstempel (letzter Besuch), den aktuellen Zeitstempel (dieser Besuch) und die Sitzungsnummer (wird bei jeder nachfolgenden Sitzung erhöht). |

| _ga | 2 Jahre | Das _ga-Cookie, das von Google Analytics installiert wird, berechnet Besucher-, Sitzungs- und Kampagnendaten und verfolgt auch die Nutzung der Website für den Analysebericht der Website. Das Cookie speichert Informationen anonym und weist eine zufällig generierte Nummer zu, um eindeutige Besucher zu erkennen. |

| _ga_JYCPSB48B8 | 2 Jahre | Dieses Cookie wird von Google Analytics installiert. |

| CONSENT | 16 Jahre 2 Monate 25 Tage 10 Stunden | YouTube setzt dieses Cookie über eingebettete YouTube-Videos und registriert anonyme statistische Daten. |

| hubspotutk | 1 Jahr 24 Tage | Dieses Cookie wird von HubSpot verwendet, um die Besucher der Website zu verfolgen. Dieses Cookie wird bei der Übermittlung eines Formulars an Hubspot weitergegeben und bei der Deduplizierung von Kontakten verwendet. |

| Cookie | Dauer | Beschreibung |

|---|---|---|

| __cf_bm | 30 Minuten | Dieses Cookie wird von Cloudflare gesetzt und dient der Unterstützung des Cloudflare Bot Management. |

| __hssc | 30 Minuten | HubSpot setzt dieses Cookie, um Sitzungen zu verfolgen und um zu bestimmen, ob HubSpot die Sitzungsnummer und die Zeitstempel im __hstc-Cookie erhöhen soll. |

| Cookie | Dauer | Beschreibung |

|---|---|---|

| __hssrc | Session | Dieses Cookie wird von Hubspot immer dann gesetzt, wenn es das Sitzungscookie ändert. Das __hssrc-Cookie, das auf 1 gesetzt ist, zeigt an, dass der Benutzer den Browser neu gestartet hat, und wenn das Cookie nicht existiert, wird angenommen, dass es sich um eine neue Sitzung handelt. |

| _GRECAPTCHA | 5 Monate 27 Tage | Dieses Cookie wird vom Google-Recaptcha-Dienst gesetzt, um Bots zu identifizieren und die Website vor bösartigen Spam-Angriffen zu schützen. |

| cookielawinfo-checkbox-advertisement | 1 Jahr | Dieser Cookie wird vom GDPR Cookie Consent Plugin gesetzt und dient dazu, die Zustimmung des Nutzers zu den Cookies der Kategorie "Werbung" zu erfassen. |

| cookielawinfo-checkbox-analytics | 11 Monate | Dieses Cookie wird vom GDPR Cookie Consent Plugin gesetzt. Das Cookie wird verwendet, um die Zustimmung des Nutzers für die Cookies in der Kategorie "Analytics" zu speichern. |

| cookielawinfo-checkbox-functional | 11 Monate | Das Cookie wird durch die GDPR-Cookie-Zustimmung gesetzt, um die Zustimmung des Nutzers für die Cookies in der Kategorie "Funktional" zu erfassen. |

| cookielawinfo-checkbox-necessary | 11 Monate | Dieses Cookie wird vom GDPR Cookie Consent Plugin gesetzt. Das Cookie wird verwendet, um die Zustimmung des Nutzers für die Cookies der Kategorie "Notwendig" zu speichern. |

| cookielawinfo-checkbox-others | 11 Monate | Dieses Cookie wird vom GDPR Cookie Consent Plugin gesetzt. Das Cookie wird verwendet, um die Zustimmung des Nutzers für die Cookies in der Kategorie "Andere" zu speichern. |

| cookielawinfo-checkbox-performance | 11 Monate | Dieses Cookie wird vom GDPR Cookie Consent Plugin gesetzt. Das Cookie wird verwendet, um die Zustimmung des Nutzers für die Cookies in der Kategorie "Leistung" zu speichern. |

| viewed_cookie_policy | 11 Monate | Das Cookie wird vom GDPR Cookie Consent Plugin gesetzt und wird verwendet, um zu speichern, ob der Nutzer der Verwendung von Cookies zugestimmt hat oder nicht. Es speichert keine persönlichen Daten. |